Laboratoire d'Analyse d'E-mails de Phishing

- Jean-Christophe Miler

- Soc , Cybersécurité

- 12 février 2026

Table of Contents

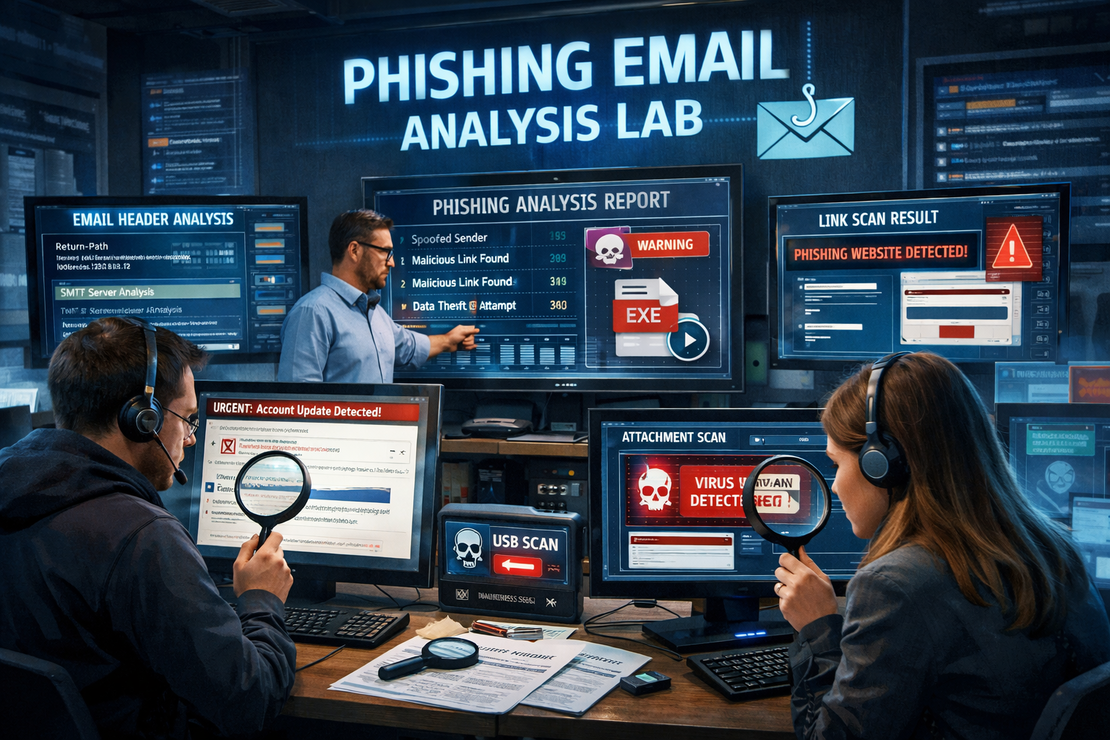

Vue d’Ensemble

Un projet complet d’analyste SOC pour analyser les e-mails de phishing et développer les compétences de réponse aux incidents.

Objectifs d’Apprentissage

- Identifier les indicateurs d’e-mails de phishing

- Extraire et analyser les en-têtes d’e-mail

- Analyser les pièces jointes malveillantes en toute sécurité

- Documenter les conclusions au format de ticket SOC

Structure du Projet

phishing-analysis-lab/

├── sample-emails/

│ ├── phishing1.eml

│ ├── phishing2.eml

│ └── legitimate.eml

├── analysis-tools/

│ ├── email-header-parser.py

│ ├── indicator-extractor.py

│ └── report-generator.py

├── documentation/

│ ├── analysis-checklist.md

│ └── incident-response-playbook.md

├── reports/

│ └── analysis-report-template.md

└── README.md

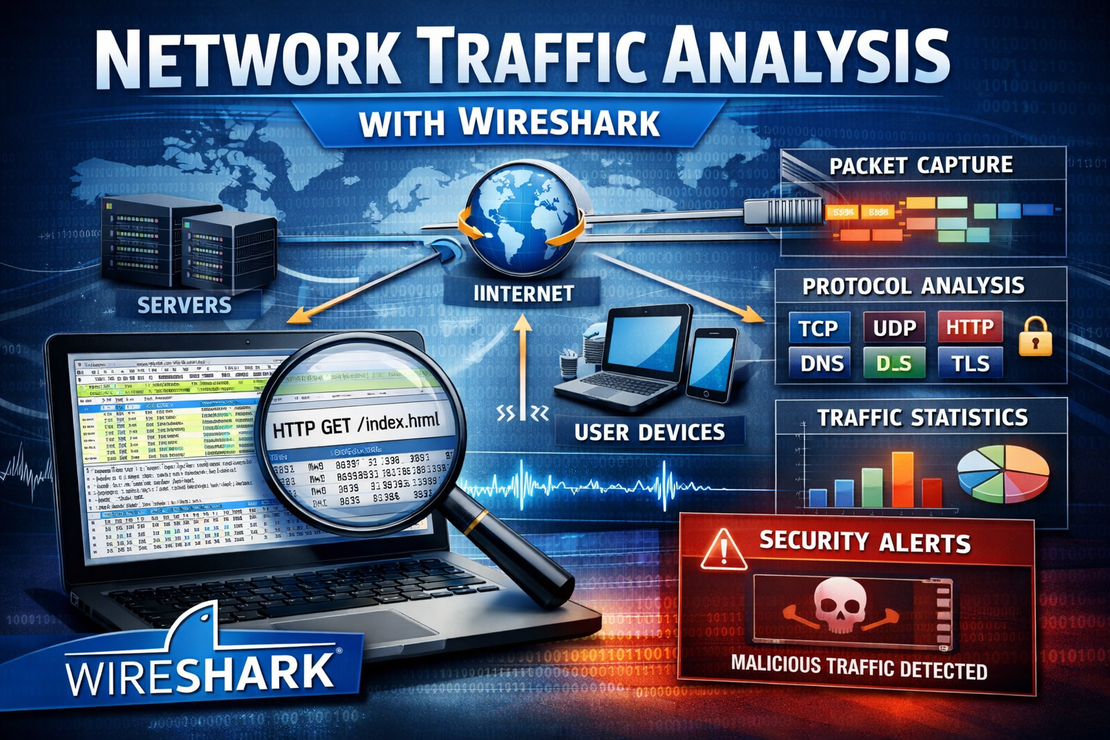

Outils Requis

- Python 3.8+

- Outils d’analyse d’e-mail (Thunderbird, Outlook)

- API VirusTotal

- Règles YARA

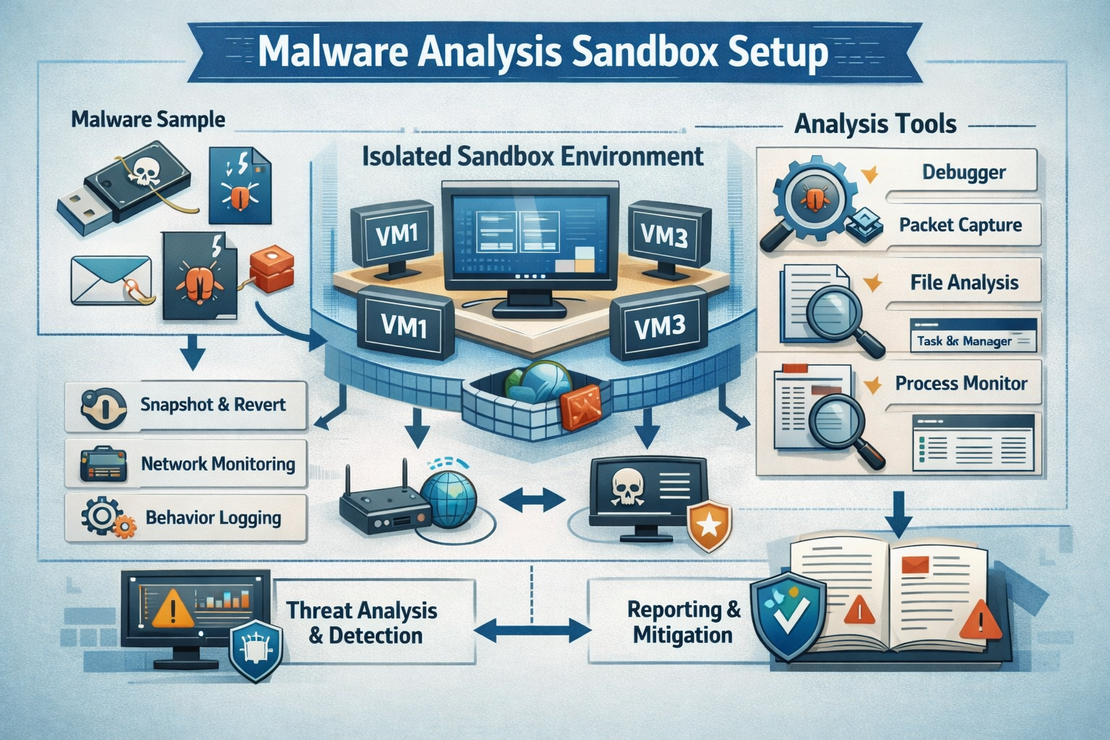

- Environnement de bac à sable (Optionnel)

Étapes pour Compléter

1. Analyse des En-têtes d’E-mail

- Extraire les en-têtes d’e-mail des fichiers .eml d’exemple

- Analyser les en-têtes Received: pour les anomalies de routage

- Vérifier la validation SPF, DKIM, DMARC

- Identifier les tentatives d’usurpation

2. Analyse du Contenu

- Examiner le corps de l’e-mail pour les tactiques d’ingénierie sociale

- Identifier les indices d’urgence et les techniques de pression

- Analyser les URLs en utilisant les outils de décodage d’URL

- Vérifier les indicateurs de vol d’identifiants

3. Analyse des Pièces Jointes

- Extraire les pièces jointes en toute sécurité dans un environnement isolé

- Calculer les hachages de fichiers (MD5, SHA256)

- Soumettre à VirusTotal pour analyse

- Analyser avec les règles YARA si malveillant

4. Extraction des IOC

- Extraire les adresses IP malveillantes

- Identifier les domaines/URLs suspects

- Documenter les adresses e-mail et les objets

- Créer des flux de renseignements sur les menaces

5. Rapports

- Compléter le rapport d’analyse en utilisant le modèle

- Créer un résumé exécutif

- Fournir des recommandations de correction

- Documenter les leçons apprises

Extraits de Code Exemples

Analyseur d’En-têtes d’E-mail

import email

from email.header import decode_header

def parse_email_headers(eml_file):

with open(eml_file, 'r') as f:

msg = email.message_from_file(f)

headers = {}

for key, value in msg.items():

decoded_value = decode_header(value)[0][0]

if isinstance(decoded_value, bytes):

decoded_value = decoded_value.decode('utf-8', errors='ignore')

headers[key] = decoded_value

return headers

Extracteur d’IOC

import re

import hashlib

def extract_iocs(email_content):

iocs = {

'ips': [],

'urls': [],

'domains': [],

'email_addresses': []

}

# Modèle d'adresse IP

ip_pattern = r'\b(?:[0-9]{1,3}\.){3}[0-9]{1,3}\b'

iocs['ips'] = list(set(re.findall(ip_pattern, email_content)))

# Modèle d'URL

url_pattern = r'https?://[^\s<>"{}|\\^`\[\]]+'

iocs['urls'] = list(set(re.findall(url_pattern, email_content)))

# Modèle d'e-mail

email_pattern = r'\b[A-Za-z0-9._%+-]+@[A-Za-z0-9.-]+\.[A-Z|a-z]{2,}\b'

iocs['email_addresses'] = list(set(re.findall(email_pattern, email_content)))

return iocs

Résultats Attendus

- Rapports d’analyse complétés pour chaque e-mail de phishing

- Liste des IOC avec données d’enrichissement

- Règles YARA pour la détection future

- Playbook de réponse aux incidents mis à jour

- Article de blog documentant le processus

Critères d’Évaluation

- Précision de l’identification du phishing

- Complétude de l’extraction des IOC

- Qualité des rapports d’analyse

- Compréhension des concepts de sécurité des e-mails

- Qualité de la documentation

Idées d’Extension

- Créer un script de détection automatisé du phishing

- Intégrer avec SIEM pour les alertes en temps réel

- Développer un modèle d’apprentissage automatique pour la détection du phishing

- Créer des matériaux de formation de sensibilisation au phishing

Ressources

- NIST SP 800-61 Guide de Gestion des Incidents de Sécurité Informatique

- Techniques d’Analyse d’E-mails de Phishing

- Cadre MITRE ATT&CK

Notes de Sécurité

- Toujours analyser les pièces jointes dans un environnement isolé

- Ne jamais cliquer sur les liens suspects pendant l’analyse

- Utiliser une station de travail d’analyse dédiée

- Suivre les politiques de sécurité de l’organisation