Projets Analyste SOC

- Jean-Christophe Miler

- Soc , Cybersécurité

- 12 février 2026

Table of Contents

Bienvenue dans une collection complète de projets pratiques d’analyste SOC conçus pour développer des compétences pratiques en cybersécurité.

📁 Aperçu du Projet

Ce dépôt contient cinq projets détaillés d’analyste SOC couvrant les domaines essentiels des opérations de sécurité :

🔍 1. Laboratoire d’Analyse d’E-mails de Phishing

Focus: Sécurité des e-mails et renseignement sur les menaces

- Analyser les e-mails de phishing et les en-têtes

- Extraire les indicateurs de compromission (IOC)

- Sensibiliser à la sécurité des e-mails

- Outils: Python, VirusTotal, règles YARA

🖥️ 2. Investigation Forensique des Journaux Windows

Focus: Réponse aux incidents et forensique numérique

- Analyser les journaux d’événements Windows

- Détecter les incidents de sécurité et les intrusions

- Construire des chronologies d’attaques

- Outils: Observateur d’événements, Python, Hayabusa

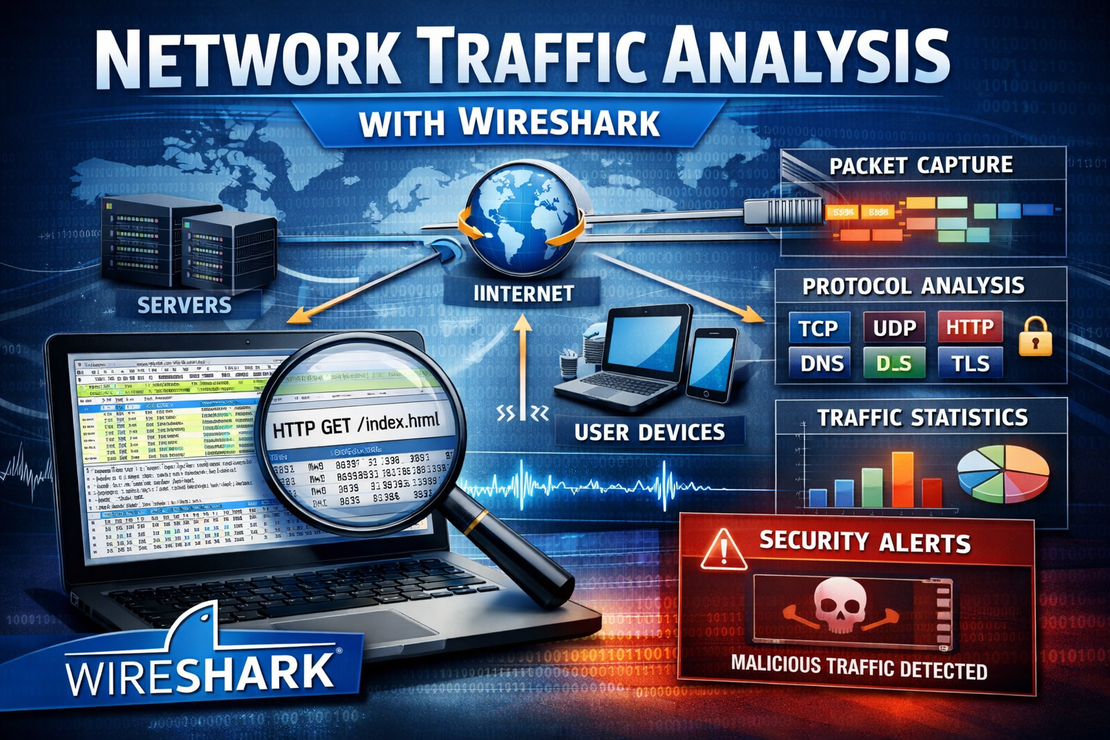

🌐 3. Analyse du Trafic Réseau avec Wireshark

Focus: Sécurité réseau et analyse du trafic

- Analyser les schémas réseau malveillants

- Détecter les communications C2 et l’exfiltration de données

- Maîtriser l’investigation au niveau des paquets

- Outils: Wireshark, TShark, Scapy

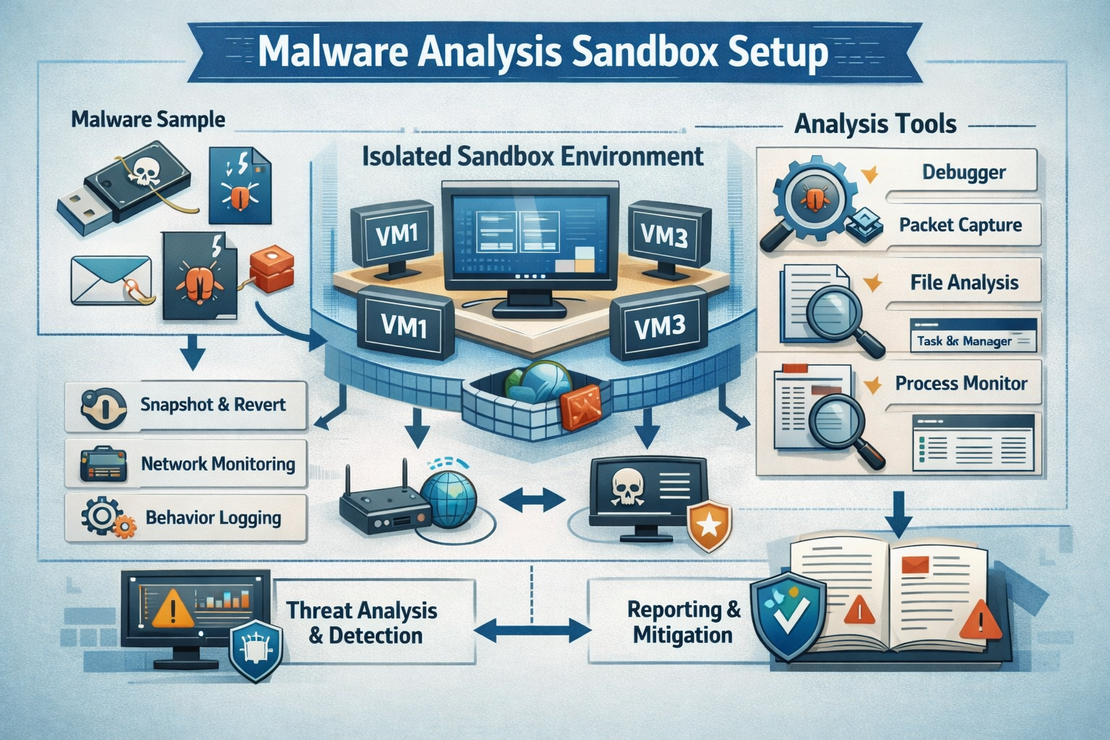

🛡️ 4. Configuration d’un Bac à Sable pour l’Analyse de Malware

Focus: Rétro-ingénierie et analyse de malware

- Construire un environnement d’analyse sécurisé

- Effectuer des analyses statiques et dynamiques

- Extraire les IOC comportementaux

- Outils: VMware, Sysmon, YARA, Ghidra

📊 5. Création et Test de Règles SIEM

Focus: Surveillance de la sécurité et ingénierie de détection

- Développer des règles de détection personnalisées

- Tester la précision et la performance des règles

- Optimiser pour plusieurs plateformes SIEM

- Outils: Splunk, Elastic Stack, Microsoft Sentinel

🎯 Objectifs d’Apprentissage

En complétant ces projets, vous développerez une expertise dans :

Compétences Techniques

- Détection des Menaces: Identifier et analyser différents vecteurs d’attaque

- Réponse aux Incidents: Développer des procédures de réponse systématiques

- Forensique Numérique: Extraire et analyser les preuves numériques

- Outils de Sécurité: Maîtriser les outils de sécurité standard de l’industrie

- Scripting: Automatiser l’analyse de sécurité avec Python

Compétences Analytiques

- Reconnaissance de Schémas: Identifier les schémas de comportement malveillant

- Analyse Chronologique: Reconstruire la chronologie des incidents de sécurité

- Évaluation des Risques: Évaluer et prioriser les menaces de sécurité

- Rédaction de Rapports: Documenter les résultats de manière professionnelle

Développement Professionnel

- Contenu de Blog: Générer des articles techniques de blog

- Construction de Portfolio: Créer des projets démontrables

- Préparation aux Entretiens: Pratiquer les scénarios SOC courants

- Connaissance de l’Industrie: Comprendre les flux de travail des opérations de sécurité

🛠️ Prérequis

Logiciels Requis

- Python 3.8+ avec bibliothèques de sécurité

- Plateforme de virtualisation (VMware/VirtualBox)

- Outils d’analyse réseau (Wireshark)

- Outils d’analyse de journaux (Observateur d’événements)

- Éditeur de texte/IDE

Configuration Système

- 16GB+ de RAM (pour la virtualisation)

- 100GB+ d’espace disque libre

- Station de travail d’analyse dédiée

- Environnement réseau isolé

Base de Connaissances

- Compréhension de base du fonctionnement des réseaux

- Connaissance du système d’exploitation Windows

- Concepts fondamentaux de sécurité

- Bases de programmation (Python préféré)

🚀 Pour Commencer

1. Sélection du Projet

Choisissez les projets en fonction de vos intérêts et de votre niveau de compétences actuel :

| Niveau de Compétence | Projets Recommandés |

|---|---|

| Débutant | 1. Analyse d’E-mails de Phishing |

| Intermédiaire | 2. Forensique des Journaux Windows, 3. Analyse Réseau |

| Avancé | 4. Analyse de Malware, 5. Création de Règles SIEM |

2. Configuration de l’Environnement

Suivez les instructions de configuration dans chaque répertoire de projet :

- Installer les outils et dépendances requis

- Configurer les machines virtuelles et réseaux

- Préparer les données d’échantillon et les cas de test

- Examiner les procédures de sécurité

3. Approche d’Implémentation

Pour chaque projet :

- Étudier les objectifs d’apprentissage

- Configurer l’environnement d’analyse

- Suivre les instructions étape par étape

- Compléter les tâches d’analyse

- Documenter vos résultats

- Partager via un article de blog

📈 Parcours de Progression des Compétences

Semaine 1-2: Analyse d'E-mails de Phishing

Semaine 3-4: Forensique des Journaux Windows

Semaine 5-6: Analyse du Trafic Réseau

Semaine 7-8: Bac à Sable d'Analyse de Malware

Semaine 9-10: Création de Règles SIEM

Semaine 11-12: Projets d'Intégration & Rédaction de Blog

📝 Idées de Contenu de Blog

Chaque projet fournit du matériel riche pour des articles de blog techniques :

Types de Contenu

- Séries de Tutoriels: Implémentation de projet étape par étape

- Revues d’Outils: Comparaisons approfondies d’outils et conseils

- Études de Cas: Analyse d’incidents réels

- Bonnes Pratiques: Directives pour les opérations de sécurité

- Développement de Carrière: Développement des compétences d’analyste SOC

Sujets SEO-Friendly

- “Comment Configurer un Laboratoire d’Analyse de Malware à la Maison”

- “Guide Complet de la Forensique des Journaux Windows”

- “Analyse du Trafic Réseau pour Débutants”

- “Créer des Règles SIEM Qui Fonctionnent Vraiment”

- “Compétences d’Analyste SOC Dont Vous Avez Besoin en 2026”

🔗 Opportunités d’Intégration

Combinez les projets pour des scénarios de sécurité complets :

Analyse d’Attaque Multi-Étapes

- Détecter l’e-mail de phishing (Projet 1)

- Analyser les preuves de compromission dans les journaux (Projet 2)

- Investiguer les schémas de trafic réseau (Projet 3)

- Analyser la charge utile du malware (Projet 4)

- Créer des règles de détection (Projet 5)

Boucle d’Amélioration Continue

- Utiliser les résultats d’analyse pour améliorer les règles de détection

- Mettre à jour les flux de renseignement sur les menaces

- Améliorer les capacités de surveillance

- Documenter les lessons apprises

📊 Résultats Attendus

Livrables Techniques

- 5 Rapports de Projet Complets: Documentation d’analyse détaillée

- 15+ Scripts Personnalisés: Outils d’automatisation et d’analyse

- 25+ Règles de Détection: Règles de sécurité prêtes pour SIEM

- Listes IOC Complètes: Données de renseignement sur les menaces

- Série d’Articles de Blog: 5+ articles techniques

Avantages de Carrière

- Amélioration du Portfolio: Projets techniques démontrables

- Préparation aux Entretiens: Scénarios SOC réels

- Certification des Compétences: Preuve d’expérience pratique

- Reconnaissance Industrielle: Contenu technique publié

🛡️ Sécurité et Éthique

Considérations de Sécurité

- Environnements Isolés: Never analyze malware on production systems

- Segmentation Réseau: Séparer l’analyse des réseaux de confiance

- Assainissement des Données: Supprimer les informations sensibles avant de partager

- Conformité Légale: Respecter les lois et réglementations applicables

Directives Éthiques

- Divulgation Responsable: Signaler correctement les vulnérabilités

- Protection de la Vie Privée: Manipuler les données personnelles avec soin

- Conduite Professionnelle: Maintenir les standards de l’industrie

- Apprentissage Continu: Rester informé des tendances de sécurité

📚 Ressources Supplémentaires

Apprentissage en Ligne

Ressources Communautaires

Cadres Industriels

🤝 Contribution

Partagez vos améliorations et variations :

- Forker le dépôt

- Créer des branches de fonctionnalité

- Soumettre des pull requests

- Documenter vos améliorations

📄 Licence

Cette collection de projets est fournie à des fins éducatives. Veuillez assurer la conformité avec les politiques de votre organisation et les lois applicables lors de la mise en œuvre de ces techniques.