Phishing E-mail Analyse Lab

- Jean-Christophe Miler

- Soc , Cybersecurity

- 12 februari 2026

Table of Contents

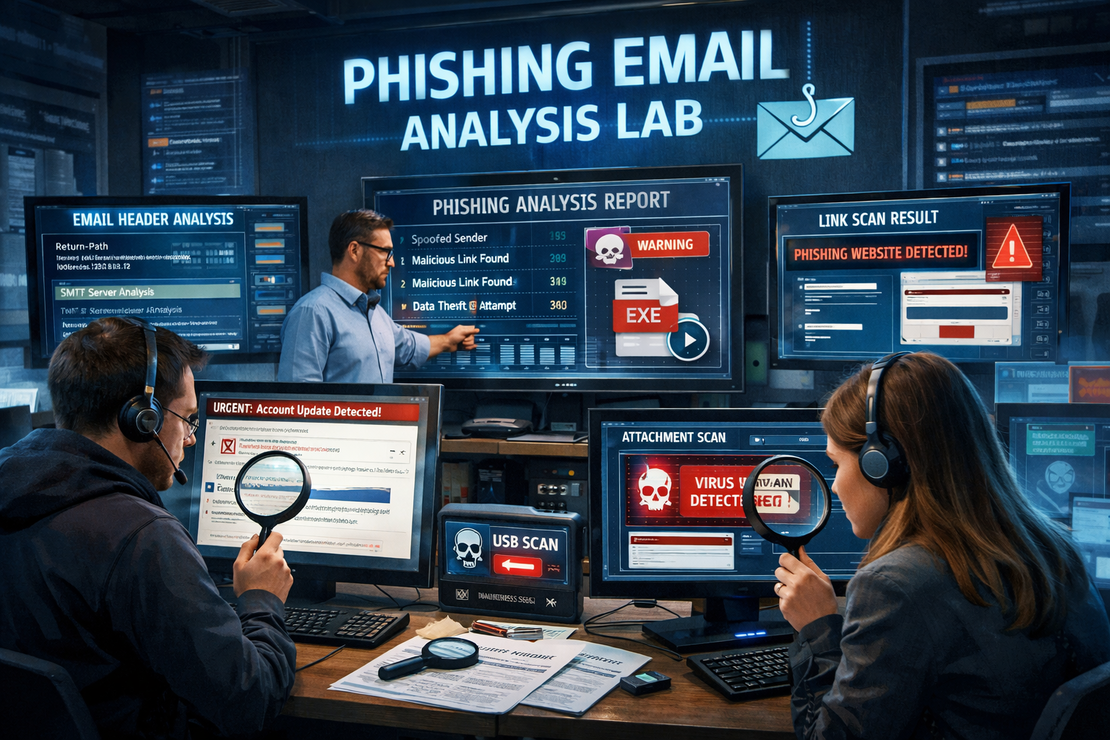

Overzicht

Een uitgebreid SOC-analist project voor het analyseren van phishing e-mails en het ontwikkelen van incidentresponskills.

Leerdoelen

- Identificeer phishing e-mail indicatoren

- Extraheer en analyseer e-mail headers

- Analyseer kwaadaardige bijlagen veilig

- Documenteer bevindingen in SOC-ticket formaat

Projectstructuur

phishing-analysis-lab/

├── sample-emails/

│ ├── phishing1.eml

│ ├── phishing2.eml

│ └── legitimate.eml

├── analysis-tools/

│ ├── email-header-parser.py

│ ├── indicator-extractor.py

│ └── report-generator.py

├── documentation/

│ ├── analysis-checklist.md

│ └── incident-response-playbook.md

├── reports/

│ └── analysis-report-template.md

└── README.md

Benodigde Tools

- Python 3.8+

- E-mail analyse tools (Thunderbird, Outlook)

- VirusTotal API

- YARA regels

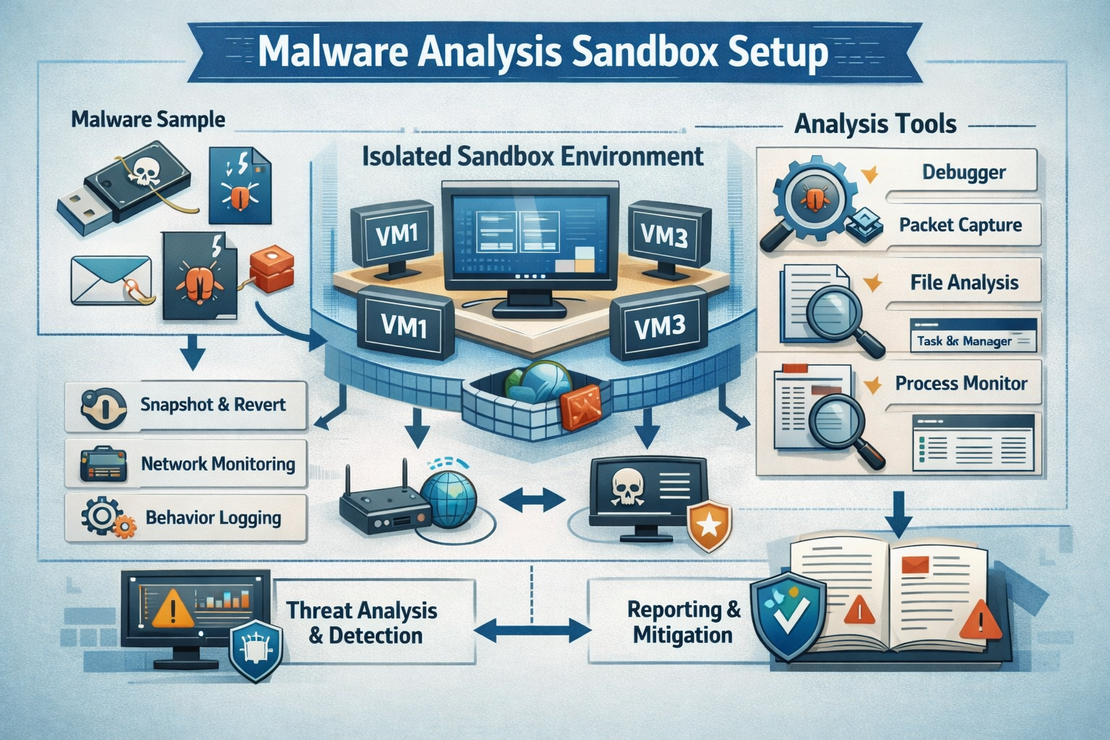

- Sandbox omgeving (Optioneel)

Stappen om te Voltooien

1. E-mail Header Analyse

- Extraheer e-mail headers uit voorbeeld .eml bestanden

- Analyseer Received: headers op routeringsanomalieën

- Controleer SPF, DKIM, DMARC validatie

- Identificeer spoofing pogingen

2. Inhoudsanalyse

- Onderzoek e-mail body op sociale engineering tactieken

- Identificeer urgentie aanwijzingen en druktechnieken

- Analyseer link URLs met URL-decoding tools

- Controleer op credential harvesting indicatoren

3. Bijlage Analyse

- Extraheer bijlagen veilig in geïsoleerde omgeving

- Bereken bestand hashes (MD5, SHA256)

- Dien in bij VirusTotal voor analyse

- Analyseer met YARA regels indien kwaadaardig

4. IOC Extractie

- Extraheer kwaadaardige IP-adressen

- Identificeer verdachte domeinen/URLs

- Documenteer e-mail adressen en onderwerpen

- Creëer dreigingsinformatie feeds

5. Rapportage

- Voltooi analyse rapport met template

- Creëer samenvatting voor directie

- Geef herstelaanbevelingen

- Documenteer geleerde lessen

Voorbeeld Code Fragments

E-mail Header Parser

import email

from email.header import decode_header

def parse_email_headers(eml_file):

with open(eml_file, 'r') as f:

msg = email.message_from_file(f)

headers = {}

for key, value in msg.items():

decoded_value = decode_header(value)[0][0]

if isinstance(decoded_value, bytes):

decoded_value = decoded_value.decode('utf-8', errors='ignore')

headers[key] = decoded_value

return headers

IOC Extractor

import re

import hashlib

def extract_iocs(email_content):

iocs = {

'ips': [],

'urls': [],

'domains': [],

'email_addresses': []

}

# IP Adres patroon

ip_pattern = r'\b(?:[0-9]{1,3}\.){3}[0-9]{1,3}\b'

iocs['ips'] = list(set(re.findall(ip_pattern, email_content)))

# URL patroon

url_pattern = r'https?://[^\s<>"{}|\\^`\[\]]+'

iocs['urls'] = list(set(re.findall(url_pattern, email_content)))

# E-mail patroon

email_pattern = r'\b[A-Za-z0-9._%+-]+@[A-Za-z0-9.-]+\.[A-Z|a-z]{2,}\b'

iocs['email_addresses'] = list(set(re.findall(email_pattern, email_content)))

return iocs

Verwachte Opleveringen

- Voltooide analyse rapporten voor elke phishing e-mail

- IOC lijst met verrijkingsdata

- YARA regels voor toekomstige detectie

- Bijgewerkt incident response playbook

- Blogpost die het proces documenteert

Evaluatie Criteria

- Nauwkeurigheid van phishing identificatie

- Volledigheid van IOC extractie

- Kwaliteit van analyse rapporten

- Begrip van e-mail beveiligingsconcepten

- Documentatie kwaliteit

Uitbreidingsideeën

- Creëer geautomatiseerde phishing detectie script

- Integreer met SIEM voor real-time alerts

- Ontwikkel machine learning model voor phishing detectie

- Bouw phishing awareness trainingsmateriaal

Bronnen

- NIST SP 800-61 Computer Security Incident Handling Guide

- Phishing E-mail Analyse Technieken

- MITRE ATT&CK Framework

Veiligheidsnotities

- Analyseer bijlagen altijd in geïsoleerde omgeving

- Klik nooit op verdachte links tijdens analyse

- Gebruik speciale analyse werkstation

- Volg organisatorische beveiligingsbeleid